Saiba o que é o DLP

O DLP ou Data Loss Prevention é um software de Prevenção total de perda de dados no local para empresas de pequeno e médio porte.

Por que a prevenção contra perda de dados é essencial?

Estar sujeito a ataques externos ou ameaças internas é inevitável, mas vazamentos de dados, perda de dados e roubo de dados podem ser mitigados. Uma solução DLP sensível ao contexto e ao conteúdo pode inspecionar e controlar transferências de arquivos contendo informações confidenciais, como dados pessoais ou propriedade intelectual, gerencie quais dispositivos de armazenamento USB podem ou não ser usados e garanta que a criptografia forçada seja usada. Para garantir o melhor resultado possível, todas essas ações devem ocorrer no nível do endpoint, o ponto de ataque mais arriscado.

Com uma arquitetura Servidor-Cliente, o Endpoint Protector fornece DLP multiplataforma sem interromper o trabalho diário dos usuários. O servidor pode ser acessado pelos administradores por meio de uma interface web amigável, enquanto o cliente ocupa o menor espaço possível, oferecendo a melhor experiência de usuário para o usuário final.

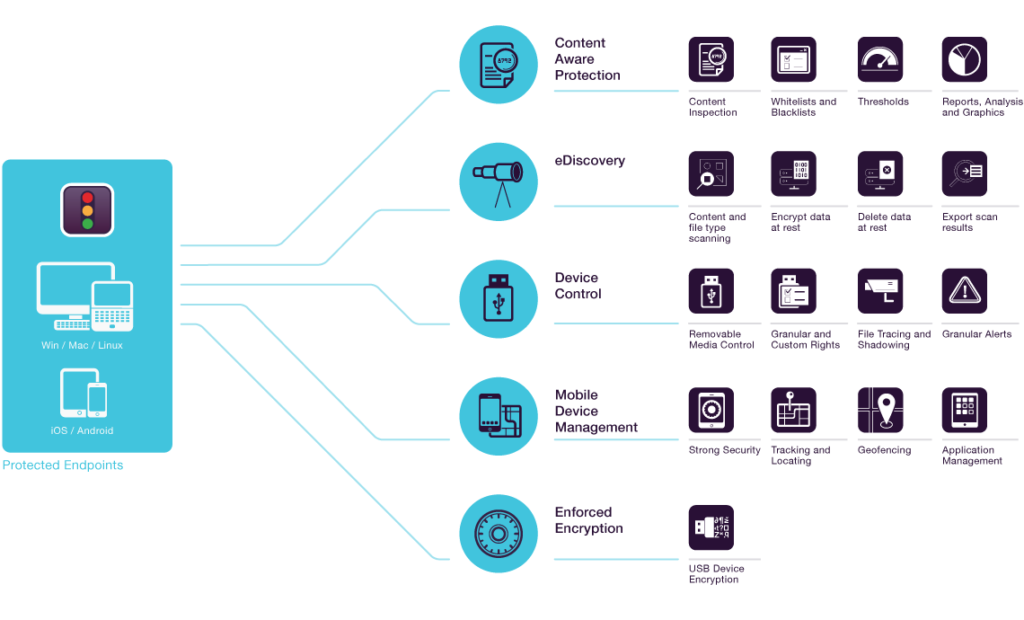

Estamos focados em fornecer soluções para os desafios modernos de segurança da informação. Nossa solução de prevenção contra perda de dados fornece vários elementos vitais. Todos eles trabalhando juntos formam uma poderosa solução DLP multiplataforma que protege os terminais Windows, MacOS e Linux.

Conjunto totalmente integrado para DLP avançado

Os quatro componentes da nossa solução de DLP podem ser usados separadamente ou em conjunto para defender seus dados contra perda, roubo e vazamentos.

Content Aware Protection

Certifique-se de que os dados confidenciais não saem da sua rede, sejam eles copiados em dispositivos, para a área de transferência ou por meio de aplicativos, serviços online e até mesmo como capturas de tela.

Controle de Dispositivos

Gerencie o uso de dispositivos de armazenamento USB e outros portáteis e reforce as políticas de segurança para proteger seus dados vitais e a integridade de sua rede.

Criptografia forçada para Armazenamento Removível

Mantenha os dados confidenciais criptografados enquanto estiverem em trânsito e acesse-os aonde quer que você vá em qualquer computador com Windows, MacOS e Linux.

eDiscovery

Descubra, criptografe e exclua dados confidenciais. Inspeção detalhada de conteúdo e contexto através de varreduras manuais ou automáticas.

Quais plataformas são suportadas?

Com cada vez mais empresas adotando sistemas Linux em estações de trabalho e com outras estações com Windows e Mac OS X, é preciso de uma solução confiável que proteja toda a rede: Endpoint Protector é a única solução que suporta clientes Windows, Mac e Linux.

Através da interface web amigável, o Endpoint Protector pode ser implementado em minutos, como Hardware ou Virtual Appliance, para que você possa escolher a melhor solução para sua rede. Com baixo custo e fácil implementação, atende muito bem as pequenas, médias e grandes empresas.

Fique em conformidade com a LGPD

Se antes houve um “boom” de disponibilização de dados, hoje estamos numa fase de retração ou, no mínimo, de mais cuidado com dados pessoais. As coisas se inverteram, e os indivíduos – também na figura de consumidores e clientes – vêm pedindo por mais proteção de dados, por isso, foi sancionada a Lei Geral de Proteção de Dados Pessoais. No cenário atual, em que as pessoas cada vez mais exigem saber o que é feito com seus dados, e em que para competir de igual para igual é preciso investir em mudanças, sua empresa não pode “fazer de conta” que a Lei Geral de Proteção de Dados Pessoais não existe.

Evite vazamentos de dados, multas, descontentamento de clientes e se manter vivo no mercado depende de sua postura proativa!

Principais Características

- Controle de Dispositivos

Administradores de TI terão controle centralizado do uso de dispositivos. O painel do Endpoint Protector foi desenvolvido para oferecer acesso à informação em tempo real, com gráficos e relatórios sobre todos os dispositivos conectados às estações de trabalho e sobre transferências de arquivos realizados entre eles.

- Proteção com Reconhecimento de Conteúdo

Oferece controle detalhado sobre transferências (ou tentativas) de dados confidenciais através de uma inspeção por tipo de arquivo, conteúdo dos dados e metadados, registrando, reportando e bloqueando em função das regras definidas pelo administrador, controlando todos os pontos de saída: área de transferência, captura de tela, dispositivos USB e aplicações como Microsoft Outlook, Skype, Yahoo Messenger ou Dropbox.

- Busca de Conteúdo Sensibilidade nos Discos Locais (eDiscovery)

Faz varredura nos discos rígidos buscando informação previamente classificada.

- Rastreamento de Arquivos e Cópia de Evidência

Esta funcionalidade faz uma auditoria completa do fluxo de dados entre dispositivos de armazenamento e estações de trabalho protegidos. Enquanto o Rastreamento de Arquivos monitora todos os dados copiados a partir ou para um dispositivo de armazenamento portátil autorizado, a Cópia de Evidência salva uma cópia exata dos arquivos acessados pelo usuário.

Entre em Contato

Estamos prontos para ajudar a proteger sua empresa com a melhor ferramenta de proteção e auditoria. Seja através da internet, usb ou e-mail. Entre em contato conosco hoje e descubra como podemos levar sua segurança digital para o próximo nível.

E receba as informações em segundos!